働き方改革やコロナ禍といった環境の変化によって、オフィス勤務から在宅勤務へと仕事のスタイルが急激に変化しつつあります。これに伴い、端末を狙うサイバー攻撃の被害も増加傾向に。しかし、サイバー攻撃が増えていると頭では分かっているものの、どんな種類があるのか把握しておかなければ十分な対策もできません。ここでは、代表的なサイバー攻撃とは何かをお伝えするとともに、どのような対策を取るべきかについて解説します。

ワークスタイルの変革に応じて脅威のトレンドも変化

サイバー攻撃は姿かたち、手法を変え、企業を脅かし続けています。現在では、システムの脆弱性につけ込む従来型のサイバー攻撃を筆頭に、特定の組織や個人をターゲットにする標的型メール攻撃、不正アクセス、DDoS攻撃、IoT機器やスマホを狙った攻撃など、多種多様な攻撃が確認されています。

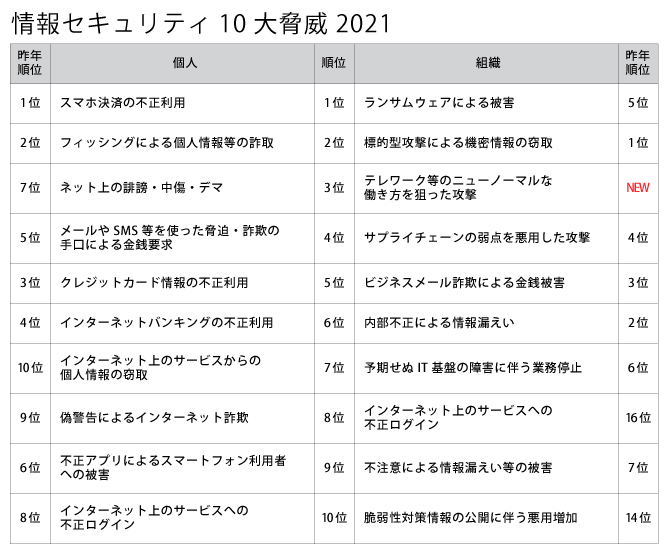

独立行政法人情報処理推進機構(IPA)が発表する「情報セキュリティ10大脅威2021」によると、組織における脅威トップ3として「ランサムウェアによる被害」「標的型攻撃による機密情報の窃取」「テレワーク等のニューノーマルな働き方を狙った攻撃」が挙げられています。

コロナ禍ならではの特徴として、テレワーク環境を狙った攻撃が挙げられます。新型コロナウイルスによる緊急事態宣言を受け、テレワーク対応が大至急行われ、セキュリティ上の不安を抱えたままテレワークをスタートさせた企業も多いと思われます。今までは「オフィス内のセキュリティにのみ気を配っておけば十分だ」という認識がありましたが、テレワークの整備によってリモートでの作業を前提に対策を講じる必要が出てきました。このような状況下だからこそ、改めてセキュリティの重要性を認識し、適切な対策を取るべきなのです。

参照:独立行政法人情報処理推進機構(IPA)「情報セキュリティ10大脅威 2021」

急激に広がったランサムウェア

IPAが最も脅威だと捉えている攻撃に「ランサムウェア」があります。これは「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた造語です。攻撃手法としては、ウイルスをPCやサーバーに感染させ、システム全体を掌握しデータを暗号化。その後、システムの所有者に対して、解除キーと引き換えに身代金を要求するといったシナリオになっています。これにより、経済的な被害を組織に与えます。また、金銭的な被害にとどまらず、企業のブランドイメージ低下を招くリスクもあります。

現在では、データの暗号化と同時にあらかじめデータを盗んでおき、被害者が身代金の支払いを拒んだときに、それをインターネット上に公開すると脅す「二重脅迫」も確認されています。

ランサムウェアに対抗するには、ウイルス対策、不正アクセス対策、脆弱性対策といった基本的な対策を確実かつ多層的に行うのが重要です。また、業務を素早く復旧させるために、バックアップデータをシステムの外に置き、定期的に更新する必要があります。

標的型攻撃もいまだ健在

「標的型攻撃」は、従来から使われていた手口であり、特定の組織への攻撃を意図したものです。何らかの方法でシステム内にマルウェアを忍びこませ、それを使って、ある程度時間をかけて運用管理者が使うIDやパスワードといった重要情報を盗み取ります。そのうえで、システムを乗っ取ったのちに、データを盗んだり、侵入の痕跡を隠ぺいしたりするといった悪事を働きます。

標的型攻撃は大企業をターゲットにすることが多いですが、侵入の第一歩として、その取引先や関係先の組織になりすましメールを送るなどしてセキュリティが厳重なシステムへと次第に侵入していく「サプライチェーンの弱点を悪用した攻撃」も横行しています。

標的型攻撃の対策として、不審なメールは開かない、メールに添付された怪しいファイルやリンクをクリックしないといった、初歩的な取り組みを地道に継続するのが効果的です。また、OSやソフトウェアのバージョンを最新の状態に保つ、セキュリティソフトやサンドボックスを導入するのも有効です。日常的にログをチェックする習慣をつけたり、従業員に対してセキュリティ教育を行ったりすることで、被害を抑えることもできます。

テレワーク環境を狙った脅威に有効な対策とは

マルウェアの侵入経路となる主なルートとして、ビジネスメールやフィッシング詐欺などがあります。その攻撃方法は年々巧妙になっており、テレワーク端末にビジネスメールとそっくりのものが送られてきて、そこに添付されているファイルを開くことで組織のデータセンターに侵入を許してしまう、といったケースも報告されています。

テレワークの浸透により、組織内のネットワークから離れた場所で、さまざまな情報をやり取りすることが増えました。もちろんVPNを使って、セキュリティを担保することもできますが、全社員に整備するとなると莫大なコストがかかりますし、トラフィックがひっ迫して業務に影響を及ぼすリスクも出てきます。

そこで注目を集めているのが「エンドポイント管理」です。これは、社外のネットワークとつながっている“端末側(エンドポイント)”の挙動を管理するものです。エンドポイント管理では、社外端末にアンチウイルスソフトを導入し脅威の侵入を防ぐだけでなく、未知の攻撃に対しても対応できる監視機能や、管理者が遠隔から通信を遮断するといった機能も含まれています。

これからのセキュリティ施策の根幹となるコンセプト

昨今話題になっているのが「ゼロトラスト」という考え方です。これは「すべてを信頼しない」という前提のもと対策を行う考え方です。

たとえ故意でなくても、人為的なミスでデータを漏えいさせてしまう可能性があります。組織内で信頼されている人が、こっそりセキュリティ侵害につながる行為をする可能性もゼロとは言い切れません。

社員をまったく信頼しないというわけではなく、あらゆるケースを想定することで、セキュリティに関する負荷を減らすことが可能になります。対策のひとつとして、ベテランのシステム管理者に対して、信頼に基づいて個人に権限を集中させるのでなく、リスク管理を複数の社員で分ける方法があります。これにより、インシデントが起きても個人に責任が必要以上に覆いかぶさるということがなくなるのです。

まとめ

サイバー攻撃の被害に遭ったとしても、大切なデータは守りたい――。そうしたユーザーにとってDropboxは、強い味方となります。クラウドで提供されているだけでなく、リーズナブルなコストで利用できるため、大量のデータをまとめて保護することが可能です。

昨今のサイバー攻撃では、オンプレミスのシステム内に、バックアップデータをため込むことは厳禁といわれています。ですが、オンプレミスではなくクラウドで保存していれば、そこに保管しているデータの安全性は確保できます。Dropboxは複数の保護レイヤーで設計されており、セキュリティ保護されたデータ転送、最新のデータ暗号化標準、暗号化されたブロックストレージ、そして拡張可能で安全なインフラストラクチャ全体に分配されるアプリケーションレベルでの管理機能などを有しています。

Dropboxアプリとサーバー間で転送されるファイル、および保管中のファイルを保護するうえに、ファイルは個別に暗号化された不連続のブロックに分割されるので、ID/パスワードをしっかり管理していれば、外部からの侵入を恐れる必要もありません。

Dropboxでは、暗号化の仕組みについて明確なポリシーを公開しています。万が一、クラウドサービス企業のプロフェッショナルなセキュリティ対策に疑問が生じた場合でも、すぐに、その強固な守りについて知識を得ることが可能です。